一、文件框架与思考

1.定级目标

定级目标旨在全面梳理和确立适当分级,用于指导建立统一、完善的数据生命周期安全保护框架的基础工作。

在人行通知文件以及《数据安全法》等法规中,关于数据安全的目标则是“保障数据依法有序自由流动”。在现已成熟的数据安全治理体系方法论中,数据分类分级是执行层面首要任务,也是最艰巨的任务。围绕这个任务目标,在实际展开数据定级工作时,需要采用对数据全生命周期的动态管控等数据安全治理方法。

2.定级原则

合法合规性原则、可执行性原则、时效性原则、自主性原则、差异性原则、客观性原则。

关于时效性原则,指数据安全有效期具有一定期限。但是在本标准中,并没有做出清晰界定。

3.数据安全定级范围

主要界定定级范围为电子数据,包括纸质文件扫描件。

4.数据安全定级规则

与其他标准类似,数据安全性(CIA)遭到破坏后可能造成的影响是确定数据安全级别的重要判断依据。

将影响程度分为四级:严重损害、一般损害、轻微损害、无损害。

根据影响程度,将数据安全级别从高到低划分为5级、4级、3级、2级、1级。(个人金融信息保护技术规范中定为C3、C2、C1类,分别对应4、3、2级)

概括而言:5级涉及影响国家安全;4级是普通金融机构最高级别数据;3级以上在公众认知里即可识别为重要数据/敏感数据;2级为企业机构内部办公常用数据;1级为可公开数据。

针对企业内部实践,大部分机构接触不到5级数据,1级数据无需特定安全措施,重点还是在4级到2级之间的流动管控。不过定级尚未解除几个迷惑:

受金融机构处理的数据类型天然敏感性,普通员工通常认为自己处理的数据都涉及公司机密,同时,标准文件中4级到2级的边界并不清晰,例如损害等级的用词:一般影响、轻微影响、不宜广泛公开等。员工对该影响范围的认知较为主观,这会对定级带来一定误差。

金融机构与金融控股子公司对数据定级之间差异化分类的管理。例如,总部的2级数据流转至专用数据分析的子公司,其数据价值或等同于4级数据,这在后续的数据流动中可能存在一些扯皮事件。

另外,笔者认为该分级对于数据交易、数据共享场景对应的数据价值没有体现出融合。例如近期国家相关政策提到的开放银行、征信数据平台、数据交易所等,数据价值越高,其数据安全防护等级也应上升。

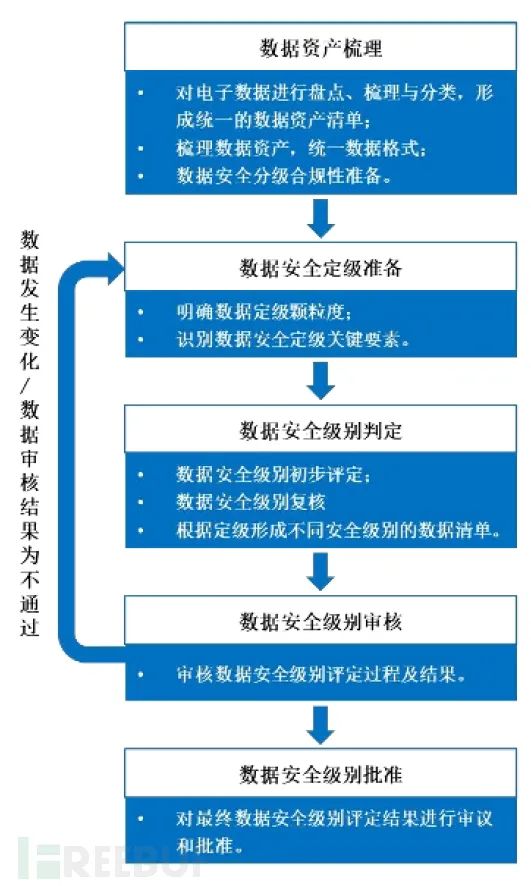

5.数据安全定级流程

标准文件提供的流程如图所示,应仅做参考。

在实际执行过程,受限于金融机构组织结构人员庞大、沟通途径、分发与整理难度等客观因素,以及该工作的项目主要负责部门仍是信息安全相关部门的前提下,可以采用先粗颗粒度的盘点、后细盘的方式进行,能够做到有的放矢。

至此正文部分基本结束,附录A:数据定级规则参考表则占用余下几十页篇幅。

根据数据归类和细分-二类子类,以及最低安全级别的矩阵,整理如下表:

可粗略感受到整体对数据分级的规划,3级以上的数据比例约在30%左右。

值得注意的几个细节:

安全管理数据(系统漏洞信息、安全防护配置与策略信息、威胁数据、安全告警、安全事件等)的安全级别默认最低是2级,低于3级的开发信息(信息系统设计方案、源代码等数据)和系统运维数据信息(用于系统维护或统计数据产生的shell脚本、SQL脚本)。但技术安防信息、物理安防信息均为3级。

4级数据,主要为身份鉴别信息和生物隐私信息、健康信息。

个人地理位置信息与个人财产信息、个人联系信息级别相同,均为3级。

跨境收付业务,除撤销、漏报类信息,均为3级信息,比例略高于其他交易形式。

传统金融业对用户数据的保密要求,与如今数据安全流动、动态保护的观念存在异同,传统的终端管控、邮件管控等多重措施对于新的业务模式、第三方间数据共享层面略显乏力,仍有一些改善空间。

数据安全相关立法仍有一些亟待解决的问题,如数据权利保护与数据流动的平衡、金融数据安全的监管机构尚未确立、以及个人金融信息数据主体对数据处理者应具备的权利等议题,仍是各界讨论热点,作为安全从业者仍需兵马不动粮草先行,积极吸取各类数据安全治理实践经验,从数据安全分级开始,共同建设金融数据安全体系。